Nous proposons différentes missions d’audit de cybersécurité tels que des audits de conformité, d’ISO 27001, d’intrusion, de configuration, d’architecture… Nos services sont conformes à la directive NIS2 et aux recommandations de l’ANSSI. Forts d’une excellente connaissance des systèmes industriels automatisés et de sûreté-sécurité, nous mettons notre expertise et notre recherche à votre service pour renforcer la sécurité de vos systèmes et anticiper les nouvelles menaces. L’objectif principal de la réalisation d’un audit est d’identifier les failles de sécurité au sein de votre système d’information. Cette analyse permet ensuite la mise en œuvre des mesures nécessaires pour corriger les vulnérabilités détectées et assurer une protection renforcée de votre structure.

Les audits de cybersécurité

Qu'est-ce qu'un audit de cybersécurité et est-il recommandé par l'ANSSI ?

Un audit de cybersécurité est une analyse approfondie des systèmes d’information et des pratiques de sécurité d’une entreprise afin d’identifier les vulnérabilités et les risques potentiels de nouvelles menaces. Il permet d’évaluer la résilience des infrastructures face aux cybermenaces et de vérifier l’efficacité des mesures de protection mises en place dans la structure.

Les audits de cybersécurité peuvent inclure des tests d’intrusion(pentests), qui simulent des attaques réelles pour tester la résistance des systèmes face aux nouvelles menaces numériques. L’audit de sécurité peut également porter sur la conformité aux réglementations comme la directive NIS2, le Cyber Resilience Act ou encore la norme ISO 27001. Il peut également s’agir d’autres audits de cybersécurité comme l’audit de configuration, d’architecture ou encore d’organisation.

Recommandé par l’ANSSI, un audit de cybersécurité aide les entreprises à suivre les bonnes pratiques en matière de sécurité et à se préparer efficacement aux risques numériques. Il constitue une étape essentielle pour garantir la protection des données, assurer la continuité des activités et éviter d’éventuelles sanctions en cas de non-conformité.

Un audit informatique ne se limite pas à la simple vérification technique : il constitue aussi un véritable avantage concurrentiel pour les structures. Dans un contexte où la confiance numérique devient un critère de choix, les parties prenantes, qu’il s’agisse de clients, de partenaires ou d’investisseurs, sont de plus en plus attentives au niveau de sécurité des entreprises avec lesquelles elles collaborent.

En démontrant la mise en place d’un audit informatique rigoureux et conforme aux standards du secteur, votre entreprise renforce sa crédibilité et rassure l’ensemble de ses parties prenantes. Cela réduit non seulement les risques d’exploitation par des acteurs malveillants, mais valorise également votre engagement en faveur de la cybersécurité. Un audit bien mené est donc un levier stratégique, autant pour se protéger des menaces que pour se démarquer durablement sur son marché.

Identifiez les menaces

Nos missions d’audit de cybersécurité permettent d’identifier les principales vulnérabilités et failles de sécurité de votre organisation face aux menaces croissantes. Nous réalisons une évaluation des risques de sécurité afin de vous accompagner dans le durcissement de la sécurité de votre SMSI et d’améliorer votre niveau de sécurité global.

À l’issue de notre intervention, nous vous fournissons un rapport d’audit détaillé comprenant des recommandations d’actions correctrices et d’améliorations, adaptées à vos contraintes industrielles et de sûreté de fonctionnement. Notre approche prend également en compte l’impact potentiel des mesures de sécurité proposées sur votre entreprise, afin de garantir une mise en conformité efficace sans compromettre votre activité.

Nos prestations d'audit cyber sécurité

Notre processus d’audit de cybersécurité vous permet d’évaluer votre conformité à différents référentiels, normes de sécurité, lois et réglementations en vigueur. Nous vous aidons à prioriser les actions correctrices à mettre en œuvre pour optimiser votre cybersécurité et contrer les menaces potentielles.

Nos audits de cybersécurité sont menés selon les bonnes pratiques et les recommandations de l’ANSSI, couvrant un large éventail :

- Audit d’organisation

- Audit d’architecture

- Audit de configuration

- Audit de conformité

- Audit ISO 27001

- Audit d’intrusion (pentest)

Quels sont les différents types d'audits techniques et organisationnels en sécurité informatique ?

Audit organisationnel

Nous réalisons un audit organisationnel pour évaluer et renforcer la gouvernance de la sécurité au sein de votre entreprise, en couvrant le processus de ressources humaines, la gestion des accès, la répartition des responsabilités, et les procédures de sécurité physique et logique. Lors de notre intervention, nos auditeurs vérifient la conformité de vos processus aux standards de sécurité, tels que ceux de la série ISO 2700x, ainsi qu’à la réglementation NIS2 de l’union européenne, et proposent des recommandations pour améliorer votre posture de sécurité. Cet audit de sécurité inclut également l’évaluation de la sensibilisation à la sécurité de l’information et des mesures de protection physique en place. Cet audit peut être intégré avec d’autres types d’audits techniques, tels que les tests d’intrusion, pour fournir une vision globale et cohérente de la sécurité de votre organisation.

Audit d'architecture

L’audit d’architecture permet d’évaluer la conception et la robustesse de vos infrastructures informatiques en s’assurant que l’architecture répond à vos exigences de sécurité. En utilisant des méthodes éprouvées, nos experts analysent en profondeur les couches réseau, les composants système, et les applications pour identifier les vulnérabilités structurelles. Cet audit de sécurité inclut l’évaluation des mécanismes de segmentation réseau, des configurations de pare-feu, des solutions de chiffrement, et des méthodes de sécurisation des données en transit et au repos. Nous fournissons des recommandations spécifiques pour renforcer la sécurité de votre architecture, minimisant ainsi les risques de compromission de vos infrastructures informatiques tout en vous guidant avec des recommandations spécifiques adaptées à vos besoins et à votre contexte technique.

Audit de configuration

L’audit de configuration se concentre sur la vérification approfondie des paramètres de sécurité et des configurations de vos systèmes et dispositifs de sécurité. Nos auditeurs analysent les configurations des serveurs, des équipements réseau, des bases de données, et des applications pour s’assurer qu’ils sont configurés de manière sécurisée et conforme aux bonnes pratiques. Nous identifions grâce à des méthodes rigoureuses, les mauvaises configurations, les vulnérabilités, les services non essentiels activés (ports ouverts par exemple), et les paramètres susceptibles d’être exploités par des attaquants. Cet audit de sécurité inclut également la vérification de la gestion des correctifs et des mises à jour de sécurité, ainsi que l’application des politiques de durcissement (hardening) adaptées à vos systèmes.

Audit d'intrusion

L’audit d’intrusion, également appelé test de pénétration, est un type d’audit de sécurité permettant une évaluation proactive qui simule des attaques réelles sur votre système d’information pour identifier les vulnérabilités exploitables. Nos auditeurs effectuent des tests d’approche en boîte blanche, en boîte grise, ou en boîte noire, selon vos besoins, pour évaluer l’efficacité de vos défenses. Ce processus inclut la reconnaissance, l’exploitation des failles et vulnérabilités, et l’évaluation des impacts potentiels sur la confidentialité, l’intégrité et la disponibilité de vos données. Les résultats sont compilés dans un rapport clair, avec des recommandations précises pour corriger les vulnérabilités identifiées et renforcer la résilience de votre système face aux cybermenaces.

Audit de conformité

L’audit de conformité est une évaluation essentielle permettant aux entreprises de vérifier leur alignement avec les normes et réglementations en matière de cybersécurité. Chez Aphelio, nous accompagnons les organisations dans leur mise en conformité avec la directive NIS2, le Cyber Resilience Act et la norme ISO 27001, en fonction de leurs besoins et des exigences spécifiques à leur secteur d’activité. Nos experts réalisent un examen approfondi de vos pratiques, processus et infrastructures afin d’identifier les écarts et les risques liés au non-respect des obligations réglementaires. Cet audit aboutit à un rapport d’audit détaillé, mettant en lumière les points de conformité et les axes d’amélioration. Il inclut des recommandations précises pour mettre en conformité votre entreprise avec la conformité réglementaire, la certification ou la réglementation de votre choix, garantissant ainsi une sécurité optimale et une meilleure gestion des risques cyber. Notre audit de conformité vous permet d’anticiper les obligations à venir et d’adopter une stratégie de cybersécurité adaptée.

Qu'est-ce qu'un audit ISO 27001 ? Est-il possible de se faire accompagner jusqu'à la certification ?

La certification ISO 27001 est une étape cruciale pour les entreprises souhaitant sécuriser efficacement leurs informations et se conformer aux normes internationales en matière de sécurité. Cette norme ISO 27001, reconnue mondialement, encadre la mise en place d’un Système de Management de la Sécurité de l’Information (SMSI) basé sur les bonnes pratiques de sécurité. Avant d’entamer le processus de certification, un état des lieux complet est nécessaire.

Chez APHELIO, nous intervenons en amont de l’audit initial réalisé par l’organisme certificateur, afin d’accompagner nos clients dans leur préparation. Notre mission consiste à analyser en détail vos pratiques actuelles de sécurité et vos infrastructures, afin d’identifier les éventuelles failles de sécurité ou non-conformités qui pourraient compromettre l’obtention de la certification.

Lors de cet audit préliminaire, nos experts évaluent votre Système de Management de la Sécurité de l’Information (SMSI) pour s’assurer qu’il répond aux exigences de la norme ISO 27001. Cela inclut une analyse approfondie des processus, des politiques, des contrôles techniques et organisationnels en place ainsi que du niveau de sensibilisation des collaborateurs.

L’objectif de cet audit préparatoire est de vous fournir un plan d’action clair et priorisé pour corriger les écarts identifiés, renforcer vos dispositifs de sécurité et garantir une préparation optimale à l’audit initial de certification.

Ce diagnostic permet de cibler les actions à entreprendre pour renforcer la sécurité de vos systèmes et se préparer aux exigences de la certification. Nous sommes présents lors des audits de certification, mais aussi lors des audits de renouvellement et des audits de suivi, afin de vous garantir un accompagnement complet et pérenne. Si vous souhaitez en savoir plus sur comment obtenir la certification ISO 27001 et améliorer la protection de vos données, n’hésitez pas à nous contacter pour un accompagnement sur mesure.

Comment faire financer son audit de cybersécurité quand on est une PME ou ETI et quel est son prix ?

Notre entreprise spécialisée en cybersécurité et habilitée par Bpifrance, accompagne les PME et ETI dans le renforcement de leur sécurité grâce à des subventions cybersécurité adaptées. Nous proposons un Diag Cyber au tarif de 8 800 €, dont 32 % (soit 2 800 €) sont pris en charge par Bpifrance, réduisant ainsi le coût d’un audit pour les entreprises souhaitant sécuriser leurs systèmes contre les menaces. Ce diagnostic permet d’évaluer vos infrastructures, d’identifier vos vulnérabilités et failles pour faire face aux risques de cybersécurité et assurer la protection des données. À l’issue du rapport d’audit, un plan d’action détaillé est remis à l’entreprise, incluant des recommandations concrètes et priorisées pour renforcer durablement la sécurité de l’organisation.

À partir de 2025, un plan d’action subventionné à hauteur de 70 % sera également disponible suite au résultat de l’évaluation (diag cyber). Les entreprises pourront bénéficier d’aides financières comprises entre 30 000 et 80 000 € pour la mise en place des recommandations issues du Diag Cyber. Ce dispositif vise à protéger efficacement les systèmes d’information tout en répondant aux nouvelles obligations légales, telles que la directive européenne NIS2 en matière de cybersécurité.

En parallèle, l’ENE, financé par la région Auvergne-Rhône-Alpes, propose un soutien financier pour les PME industrielles locales. Ce programme subventionne jusqu’à 50 % des dépenses, avec une aide plafonnée à 10 000 €, pour renforcer la cybersécurité des entreprises.

Grâce à ces dispositifs, les entreprises peuvent renforcer leurs défenses numériques, réduire les coûts liés à la cybersécurité, moderniser leurs infrastructures et détecter leurs vulnérabilités et failles de sécurité. Ces aides, qu’elles soient nationales ou régionales, sont des éléments clés et des leviers essentiels pour accompagner la transformation numérique tout en sécurisant les activités face à des cyberattaques toujours plus complexes. En tant que prestataire d’audit, nous vous accompagnons dans chaque étape du processus pour garantir la réussite de votre démarche de sécurisation.

Nos autres services de sécurité informatique pour les sociétés

Afin d’être capable d’innover, d’adopter de nouvelles technologies et de croître en toute sécurité, il est crucial d’avoir une stratégie de gestion des risques tout au long de la chaîne de valeur. Faites appel à nos équipes pour des missions d’audit et conseil, ou d’intégration et sécurisation en cybersécurité. Nous vous aidons à établir un équilibre entre les exigences de sécurité, de contrôle et de résilience et les objectifs stratégiques de votre entreprise. Notre objectif est de vous accompagner dans l’environnement numérique complexe d’aujourd’hui en toute sécurité. Cela passe par une évaluation des risques rigoureuse, l’implication de toutes les parties prenantes, ainsi que la mise en œuvre de mesures correctives adaptées pour renforcer durablement votre posture de sécurité.

Intégration et Sécurisation

Nous nous occupons de la mise en place et de la configuration des équipements de sécurités (Pare-feu, bastion, annuaire d’authentification, système de détection d’intrusion…) dans votre SMSI. Par ailleurs, nos experts de cybersécurité durciront les composants matériels et logiciels présents dans votre architecture. Enfin, ils sécuriseront vos infrastructures réseaux et configureront vos infrastructures de gestion des secrets en fonction des recommandations de l’ANSSI (Agence Nationale de la Sécurité des Systèmes d’Information) et de la directive NIS2 afin de contrer les menaces cyber.

Conseil en cybersécurité

Nos consultants en cybersécurité accompagnent les entreprises dans la protection de leurs systèmes et la gestion des risques de sécurité en proposant diverses prestations telles qu’une assistance RSSI externalisée, l’analyse de risques, l’architecture secure by design…

Sensibilisation et Formation des entreprises en interne

Réaliser des audits de cybersécurité, tels que des pentests ou des audits organisationnels est essentiel pour identifier les vulnérabilités potentielles au sein de votre entreprise. Cependant, il est tout aussi primordial d’avoir une politique de gestion des risques robuste pour contrer efficacement les cyber attaques. Au-delà de ces mesures techniques, la sensibilisation et la formation en cybersécurité des collaborateurs jouent un rôle crucial. Le facteur humain, souvent sous-estimé, peut significativement impacter la sécurité de l’entreprise. En formant régulièrement vos équipes aux pratiques de sécurité, aux signes d’alerte des cyberattaques et aux réponses appropriées, vous renforcez la première ligne de défense de votre organisation. Ces programmes de formation en cybersécurité aident à créer une culture de la sécurité informatique où chaque collaborateur devient un acteur actif de la protection des données et des systèmes de l’entreprise.

Les réglementations : Protégez vos données

Les réglementations en matière de cybersécurité, telles que NIS 2 et le Cyber Resilience Act, imposent des exigences strictes aux entreprises afin de renforcer la sécurité de leurs données et de leurs systèmes d’information. Ces directives visent à améliorer la cybersécurité des organisations en les obligeant à mettre en place des mesures de protection avancées, adaptées aux risques actuels et aux menaces émergentes.

Pour garantir leur conformité, les entreprises doivent réaliser différents types d’audits de cybersécurité (tests d’intrusion, audits de conformité…), qui deviennent des outils essentiels pour assurer une posture de défense efficace. Ces audits permettent une évaluation des risques approfondie, d’évaluer la résilience des infrastructures informatiques face aux cyberattaques, d’identifier les vulnérabilités et de définir un plan d’actions adapté aux exigences réglementaires.

Le respect de ces normes actuelles n’est plus une simple recommandation, mais une partie intégrante de la stratégie de cybersécurité des entreprises. En anticipant et en appliquant les bonnes pratiques de sécurité, elles garantissent non seulement la protection de leurs données et de leurs infrastructures, mais évitent également les sanctions liées au non-respect des obligations imposées par ces réglementations.

Logiciel de cyber sécurité

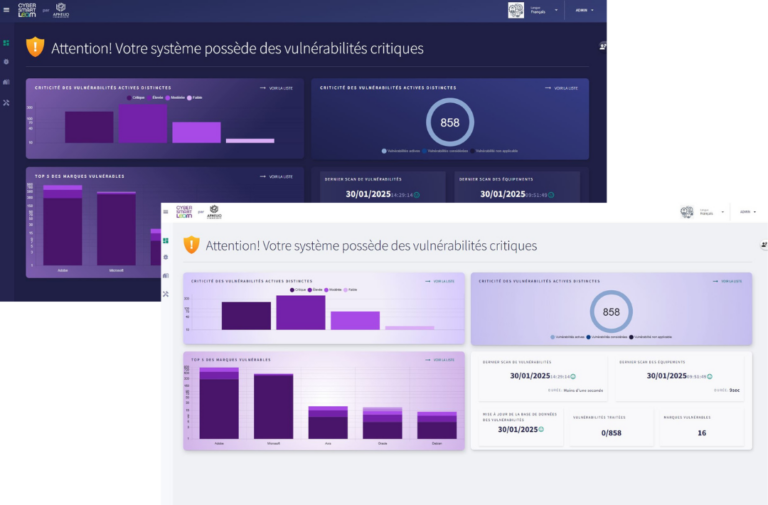

CSL Sécurisation, solution de gestion des vulnérabilités et rapport de maintenance

CyberSmartLearn est une plateforme logicielle qui sécurise et maintien en condition de sécurité (MCS) les systèmes industriels et de sûreté. Cet outil repose sur du machine learning.

Solution brevetée, 100% française à apprentissage intelligent. Elle est basée sur une double analyse qui garantit une couverture complète de vos installations : les informations informatiques transitant sur votre réseau et le comportement de votre système physique.

Cet outil est capable de fournir une analyse liée à la cybersécurité de bout en bout, y compris la vidéoprotection et le contrôle d’accès. CSL Sécurisation fait une évaluation des risques en temps réel en détectant les vulnérabilités présentes sur les équipements.

CSL Autocrypt, solution de gestion des certificats numériques

CSL Autocrypt est un logiciel permettant d’automatiser la gestion des certificats numériques et sécuriser tout leur cycle de vie. Cette solution centralisée permet de créer, déployer, renouveler ou révoquer facilement les certificats, tout en limitant les erreurs humaines.

En réduisant les risques d’oubli ou de mauvaise gestion, elle prévient les failles exploitables par des cybercriminels et limite l’impact potentiel sur la sécurité de l’entreprise.

Nos domaines d'activités

Notre Blog : Cyberattaque en France, la sécurité informatique des entreprises, la protection informatique...

Notre blog est un espace dédié où vous pouvez retrouver régulièrement de nombreux articles et conseils pratiques sur les sujets clés en matière de cybersécurité. Nous y partageons les meilleures pratiques en matière de cybersécurité pour protéger efficacement vos systèmes d’information et vos données sensibles. Vous trouverez également des recommandations concrètes que vous pouvez appliquer au quotidien dans votre entreprise (gestion des mots de passe, contrôles d’accès…). En plus des conseils de sécurité, nous abordons en détail les différentes certifications disponibles, comme l’ISO 27001, et les processus à suivre pour obtenir ces certifications qui garantissent une gestion sécurisée de l’information.

Notre blog couvre également les récentes réglementations en matière de sécurité informatique, notamment NIS 2, pour vous aider à vous conformer aux obligations légales. Nous mettons un point d’honneur à analyser l’impact grandissant de l’intelligence artificielle également.

Que vous soyez une entreprise cherchant à améliorer votre cybersécurité, ou simplement un curieux à la recherche des dernières tendances en cybersécurité, notre blog est une ressource incontournable. Il vous aide à rester informé et à mieux comprendre les enjeux complexes du monde numérique d’aujourd’hui, pour que vous puissiez naviguer sereinement dans cet environnement en constante évolution.