La cybersécurité des systèmes et réseaux 5G et IoT

L’arrivée de la 5G marque une révolution technologique en offrant des vitesses de connexion inégalées et une latence réduite. Cette avancée permet aux entreprises et aux organisations d’exploiter pleinement le potentiel des objets connectés (IoT), qui se multiplient dans tous les secteurs d’activité. Grâce à la 5G, les appareils communicants interagissent plus rapidement et efficacement, facilitant l’automatisation et l’innovation à grande échelle. Cependant, cette interconnexion croissante s’accompagne de nouvelles menaces en matière de cybersécurité…

La cybersécurité, un enjeu clé pour les réseaux 5G et les environnements IoT

Multiplication des équipements connectés

La 5G et l’IoT augmentent fortement le nombre de points d’entrée potentiels pour les cyberattaques.

Interopérabilité et hétérogénéité

La diversité des objets, protocoles et plateformes complexifie la gestion de la sécurité des environnements IoT.

Protection des données sensibles

Les objets connectés collectent et transmettent des données pouvant être sensibles ou stratégiques.

Nos prestations dédiées aux infrastructures 5G et IoT

Conseil en cybersécurité

Nos services de conseil en cybersécurité 5G et IoT accompagnent les organisations dans la définition et la mise en œuvre de stratégies de sécurité sur mesure. Nous proposons notamment une assistance RSSI externalisée, des analyses de risques, l’accompagnement à la conformité réglementaire et l’intégration des principes de sécurité dès la conception (security by design). Cette approche permet de renforcer durablement la sécurité des infrastructures 5G et IoT, tout en garantissant leur performance, leur résilience et leur évolutivité.

En savoir plus

La sécurisation des réseaux 5G et des appareils intelligents connectés constitue un enjeu stratégique face à l’augmentation des cybermenaces ciblant les environnements connectés. La complexité des architectures 5G, la multiplicité des objets IoT et la criticité des usages nécessitent une approche de cybersécurité adaptée, intégrant à la fois les dimensions techniques, organisationnelles et réglementaires.

Intégration et Sécurisation

Nos services d’intégration et de sécurisation accompagnent les entreprises et organisations dans la protection de leurs réseaux 5G et de leurs environnements IoT face à des cybermenaces toujours plus sophistiquées. Nous intervenons sur le durcissement des équipements et des technologies IoT, la sécurisation des architectures connectées et la mise en place de configurations robustes adaptées aux usages critiques.

En savoir plus

Nous concevons et déployons des architectures sécurisées pour les infrastructures 5G et les systèmes IoT, en intégrant les exigences réglementaires et les contraintes opérationnelles dès la phase de conception. Cette approche permet de garantir la fiabilité, la disponibilité et la résilience des infrastructures connectées, tout en protégeant durablement les réseaux et les appareils intelligents contre les menaces émergentes.

Audit cybersécurité

Nos services d’audit de cybersécurité permettent aux entreprises d’évaluer la robustesse de leurs infrastructures 5G et IoT et d’identifier les vulnérabilités pouvant être exploitées par des cyberattaquants. Ces audits offrent une vision précise du niveau de sécurité des réseaux, des équipements connectés et des architectures associées. Nous réalisons des audits organisationnels et techniques, incluant notamment des tests d’intrusion, afin d’analyser les failles potentielles des réseaux 5G et des dispositifs IoT.

En savoir plus

Ces audits sont également l’occasion d’évaluer la conformité réglementaire des infrastructures 5G et IoT face aux exigences en constante évolution. Nous accompagnons les organisations dans l’alignement avec les cadres applicables, tels que le Cyber Resilience Act, et dans la mise en œuvre de plans de remédiation concrets. Cette approche permet de renforcer durablement la sécurité des réseaux et des équipements connectés, tout en améliorant leur résilience face aux menaces émergentes.

Formation collaborateurs

Les erreurs humaines représentent l’un des principaux facteurs de risque en cybersécurité, en particulier dans les environnements 5G et IoT. Une mauvaise configuration, l’utilisation de mots de passe faibles, un accès non maîtrisé ou un manque de vigilance peuvent exposer les réseaux et les objets connectés à des attaques, avec des impacts directs sur la sécurité et la continuité des services. C’est pourquoi il est essentiel que chaque collaborateur impliqué dans l’exploitation ou l’utilisation des infrastructures 5G et IoT soit informé des bonnes pratiques en cybersécurité.

En savoir plus

La formation permet de sensibiliser les équipes aux risques, d’adopter les bons réflexes au quotidien et de réduire significativement les vulnérabilités liées au facteur humain, renforçant ainsi la sécurité globale des environnements connectés.

Avec l’arrivée de la 5G et la multiplication des appareils intelligents, la cybersécurité doit s’adapter à de nouvelles exigences techniques pour protéger efficacement les infrastructures des entreprises. La mise en place des solutions de sécurité adaptées permet de sécuriser les IoT face aux cybermenaces, en garantissant une protection bout en bout. L’objectif est d’augmenter la capacité d’un système à détecter et prévenir les attaques (logiciel malveillant…), notamment celles menées à distance par un attaquant exploitant des failles dans les IoT et autres appareils intelligents connectés aux réseaux.

Des experts en cybersécurité 5G et IoT pour vous accompagner durablement

Nos experts en cybersécurité 5G et IoT accompagnent les organisations dans la sécurisation durable de leurs environnements connectés. Leur expertise permet de protéger les réseaux, les équipements et les flux critiques face aux menaces cyber.

Grâce à une approche pragmatique et adaptée aux contraintes opérationnelles, nos spécialistes accompagnent les organisations dans la sécurisation des infrastructures 5G et des dispositifs IoT tout au long de leur cycle de vie. De la conception à l’exploitation, nous renforçons la résilience des environnements connectés tout en garantissant la performance, la continuité de service et la conformité aux exigences réglementaires.

Notre approche cybersécurité 5G et IoT

Analyse des risques 5G et IoT

Identification des menaces et vulnérabilités spécifiques aux réseaux 5G et aux environnements d’objets connectés.

Maîtrise des architectures connectées

Expertise des infrastructures 5G, des plateformes IoT et des flux de communication associés.

Mesures adaptées aux usages critiques

Déploiement de solutions compatibles avec les contraintes opérationnelles et les exigences de performance.

Conformité réglementaire

Accompagnement dans le respect des cadres applicables aux réseaux 5G et aux objets connectés.

Nos logiciels de cybersécurité dédiés à la 5G et l'IoT

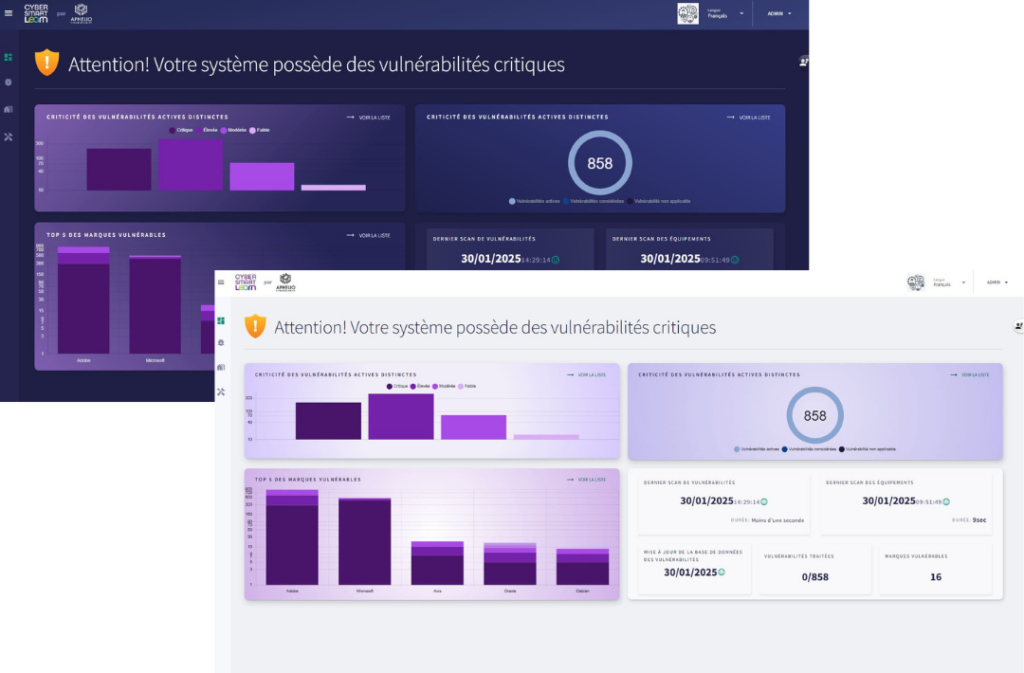

CSL Sécurisation

Ce module est un logiciel de gestion des vulnérabilités et de maintenance en condition de sécurité (MCS). Il analyse en temps réel l’ensemble de vos équipements IoT, identifie leurs vulnérabilités, évalue leur niveau de criticité et propose des solutions de remédiation adaptées. Grâce à son architecture basée sur le machine learning, CSL Sécurisation s’intègre facilement à votre infrastructure existante, sans nécessiter d’interventions humaines complexes. Son interface intuitive permet aux utilisateurs de suivre l’état de sécurité de leurs systèmes en continu, garantissant une gestion proactive des vulnérabilités et une protection renforcée contre les cyberattaques.

CSL Autocrypt

Ce module est un logiciel de gestion des certificats. Il gère les authentifications des équipements métiers et réalise le chiffrement de vos données en adéquation avec les méthodes recommandées par les institutions gouvernementales. Dans les solutions actuelles du marché, la gestion des certificats, leur demande, leur installation et leur renouvellement, peut être complexe et nécessite souvent des connaissances techniques spécifiques, ce qui n’est pas le cas de CSL Autocrypt.

Autonomie

Possibilité de s’affranchir d’experts cyber

Adaptabilité

S’adapte à vos installations existantes

Facilité

Utilisation, déploiement et maintenance facilités

Gestion

Gestion des équipements et applications (OS, firmwares)

Foire aux questions

Pourquoi la cybersécurité est-elle indispensable dans les projets 5G et IoT ?

Les projets 5G et IoT reposent sur une forte interconnexion des réseaux et des équipements, ce qui augmente considérablement la surface d’attaque. Sans mesures de cybersécurité adaptées, les objets connectés et les infrastructures 5G peuvent être exploités pour intercepter des données, perturber les services ou accéder à des systèmes critiques.

La cybersécurité est donc indispensable pour protéger les équipements, les flux de données et les usages critiques, garantir la continuité des services et assurer la fiabilité des projets 5G et IoT face à des menaces cyber en constante évolution.

Quels sont les avantages et les inconvénients des réseaux 5G et IoT ?

Les réseaux 5G et IoT offrent de nombreux avantages, notamment un haut débit, une faible latence et une connectivité quasi temps réel, permettant l’interconnexion massive d’équipements et le traitement rapide des données. L’arrivée de la 5G permet également le développement de nouvelles applications et favorise des échanges bout en bout plus rapides et plus fiables. Ces technologies soutiennent l’innovation, l’automatisation des processus et ouvrent la voie à de nouveaux usages dans de nombreux secteurs.

En contrepartie, cette interconnexion accrue entraîne une augmentation de la surface d’attaque. La diversité et le grand nombre d’objets connectés rendent les environnements plus complexes à sécuriser, exposant notamment les infrastructures critiques à des risques cyber accrus. Sans mesures de sécurité adaptées, chaque équipement IoT peut devenir un point d’entrée pour des attaques ciblant les réseaux et les systèmes critiques.

Quelles sont les applications des réseaux 5G et IoT et quel impact la 5G a-t-elle ?

Les applications de la 5G et de l’IoT sont nombreuses et transverses. Elles jouent un rôle clé dans le développement des villes intelligentes (smart city), l’optimisation des transports, la gestion de l’énergie, l’industrie connectée, la santé et les véhicules autonomes, grâce à des communications rapides et fiables.

L’impact de la 5G réside dans sa capacité à transformer les usages en permettant des échanges de données en temps réel et une interconnexion à grande échelle. Combinée à l’IoT et à l’intelligence artificielle, elle améliore la performance des systèmes et ouvre la voie à des services innovants, tout en imposant de nouveaux enjeux en matière de cybersécurité et de gestion des données.

Quelles sont les principales menaces pour la sécurité des objets connectés ?

Les objets connectés présentent plusieurs vulnérabilités majeures en matière de cybersécurité. Beaucoup d’équipements IoT, tels que les capteurs industriels ou les caméras de surveillance, ne sont pas conçus avec des exigences de sécurité suffisantes, notamment en raison de leur longue durée de vie ou de l’absence de mises à jour régulières.

Ces faiblesses peuvent être exploitées pour mener des attaques DDoS, intercepter des données sensibles ou prendre le contrôle à distance des équipements. La multiplication des objets connectés élargit considérablement la surface d’attaque, chaque appareil pouvant devenir un point d’entrée vers le réseau.

Quelles sont les technologies et solutions cyber utilisées pour se protéger ?

La sécurisation des environnements 5G et IoT repose sur une combinaison de technologies avancées et d’une expertise cyber adaptée. Chez Aphelio, nous déployons des solutions dédiées pour protéger les réseaux, les équipements connectés et les flux critiques.

Des outils comme CSL Sécurisation permettent d’assurer le Maintien en Condition de Sécurité (MCS) en détectant les vulnérabilités, en évaluant leur criticité et en proposant des actions de remédiation. En complément, CSL Autocrypt sécurise les communications grâce à une gestion automatisée des certificats et du chiffrement, garantissant l’authentification et la confiance entre les équipements. Cette approche globale permet de renforcer durablement la sécurité des infrastructures 5G et IoT face aux menaces cyber.

Comment la technologie 5G améliore-t-elle l'internet des objets (IoT) ? Le bas débit appartient-il au passé ?

La technologie 5G améliore considérablement l’Internet des objets (IoT) en apportant une bande passante élevée, une latence fortement réduite et une capacité de connexion simultanée bien supérieure. Ces caractéristiques permettent aux objets connectés de communiquer de manière plus fluide et quasi instantanée, levant ainsi de nombreuses limites associées aux technologies bas débit.

Grâce à la 5G, de nouveaux usages deviennent possibles, notamment dans des domaines exigeant des échanges de données en temps réel, comme les véhicules autonomes, où la communication instantanée avec l’environnement est essentielle à la sécurité, ou le secteur médical, avec le suivi continu des patients et des interventions plus rapides et précises. Si les technologies bas débit conservent leur utilité pour certains usages spécifiques, la 5G marque néanmoins une évolution majeure vers un IoT plus performant, plus réactif et mieux adapté aux besoins actuels des industries et des consommateurs.

Pourquoi la surveillance continue est-elle importante pour les environnements IoT ?

Les environnements IoT évoluent en permanence : nouveaux équipements, mises à jour logicielles, changements de configuration et apparition régulière de nouvelles vulnérabilités. Une surveillance ponctuelle ne suffit pas à maintenir un niveau de sécurité satisfaisant dans le temps.

La surveillance continue permet de détecter rapidement les vulnérabilités, les comportements anormaux ou les tentatives d’intrusion, et de réagir avant qu’un incident n’impacte les systèmes. Elle constitue un pilier du Maintien en Condition de Sécurité (MCS) et garantit une protection durable des environnements IoT.

La 5G est-elle sécurisée contre les pirates informatiques ?

Les réseaux 5G intègrent des mécanismes de sécurité plus avancés que les générations précédentes, mais ils ne sont pas totalement à l’abri des cyberattaques. Leur complexité accrue, liée notamment au haut débit et à la multiplication des usages, ainsi que la diversité des points d’accès, peuvent être exploitées par des pirates et des cybercriminels, en particulier en cas de configurations inadaptées ou de failles dans l’architecture réseau.

Sans une stratégie de cybersécurité adaptée, les pirates peuvent cibler des accès mal sécurisés, détourner certaines fonctionnalités du réseau ou exploiter des vulnérabilités pour perturber les services ou intercepter des données sensibles. Les cybercriminels profitent notamment d’un manque de mises à jour ou de l’absence de bonnes pratiques pour compromettre les infrastructures.

Dans le cadre d’un projet 5G, il est donc essentiel de mettre en place des mesures de sécurité adaptées, en s’appuyant sur des bonnes pratiques reconnues et une gestion rigoureuse des risques. La 5G s’inscrit pleinement dans la transformation numérique des entreprises, ce qui en fait une cible stratégique pour les cybercriminels, nécessitant une vigilance constante et une approche proactive en matière de cybersécurité.

Est-ce que les réseaux 5G et IoT sont sécurisés ?

La sécurité des réseaux 5G et IoT dépend avant tout des mesures mises en œuvre pour les protéger. Sans évaluation rigoureuse des risques et intégration de la sécurité dès la conception, ces environnements restent fortement exposés aux cybermenaces, notamment dans un contexte de déploiement de la 5G où les usages se multiplient et les volumes d’échanges de données augmentent fortement grâce au haut débit.

La généralisation de la 5G et de l’IoT a élargi la surface d’attaque des entreprises et des infrastructures critiques, rendant indispensable l’adoption de stratégies de cybersécurité robustes. Dans cette ère de la 5G, les pirates exploitent les nouvelles opportunités offertes par ces technologies pour cibler des équipements ou des réseaux mal sécurisés.

Cela inclut la sécurisation des équipements, la segmentation des réseaux, la surveillance continue et le Maintien en Condition de Sécurité (MCS) afin de garantir l’intégrité, la fiabilité et la résilience des infrastructures connectées. Dans le cadre du déploiement de la 5G, ces mesures deviennent essentielles pour protéger efficacement les systèmes face à des menaces en constante évolution.