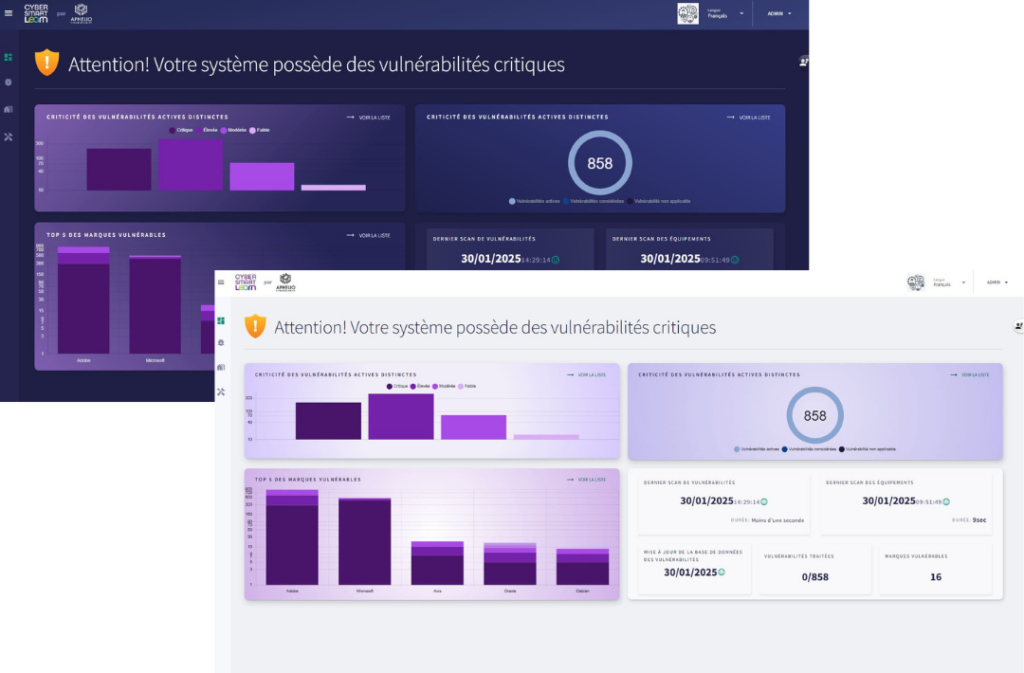

CSL Sécurisation : le scanner de vulnérabilité

Notre entreprise de cybersécurité, APHELIO, a développé son propre logiciel innovant de cybersécurité permettant le scan des vulnérabilités de vos équipements, CSL Sécurisation. Cet outil est spécifiquement conçu pour offrir une protection complète à vos infrastructures numériques en s’adaptant à de nombreux domaines, tels que la sûreté, la smart city, le transport, l’industrie ou encore la défense.

Un logiciel développé en interne par Aphelio

CSL Sécurisation est un outil innovant conçu et développé en interne par Aphelio, grâce à l’expertise combinée de nos équipes en informatique, en développement et en cybersécurité. Ce logiciel intègre un scanner de vulnérabilités performant, capable de réaliser un scan complet et automatisé de vos systèmes afin d’identifier les failles avant qu’elles ne soient exploitées lors d’une attaque.

Autonomie

Possibilité de s’affranchir d’experts cyber

Facilité

Utilisation, déploiement et maintenance facilités

Souveraineté

Solution 100% française

Adaptabilité

S’adapte à vos installations existantes

Temps réel

Calcul du risque de la cve en temps réel

Gestion

Gestion des équipements et applications (OS, firmwares)

Avec cette approche proactive, CSL Sécurisation détecte les vulnérabilités critiques et vous fournit des recommandations claires pour renforcer vos défenses. Pensé comme un véritable allié pour vos équipes, il s’inscrit dans une démarche de protection continue et durable de vos infrastructures informatiques.

Comment fonctionne CSL Sécurisation ?

Inventaire des équipements et applications

L’outil effectue un inventaire complet en réalisant un scan de vos infrastructures. Il recense les équipements ainsi que les applications, systèmes d’exploitation, matériels et firmwares associés, tout en identifiant les versions de chaque actif.

Scanner des vulnérabilités

CSL Sécurisation scanne l’ensemble des équipements afin de détecter les potentielles CVE présentes sur ceux-ci en temps réel.

Calcul du niveau de criticité de la vulnérabilité

Notre outil calcule le niveau de criticité de chaque CVE en fonction de l’importance de l’équipement et de la vulnérabilité découverte.

Résultat et remédiation des vulnérabilités

Le résultat du scan fournit une vue claire sur les vulnérabilités découvertes, leur niveau de criticité et leur impact potentiel sur vos équipements. Il vous propose donc automatiquement des solutions de remédiations pour chaque CVE.

Suivi et veille continue

Notre outil met à jour régulièrement sa base de données afin de pouvoir continuellement détecter les vulnérabilités sur un spectre très large d’équipements. Son interface intuitive vous permet de gérer les vulnérabilités sans avoir besoin de connaissances approfondies en cybersécurité. Ainsi vous pourrez suivre en temps réel l’évolution de votre parc informatique.

Demandez une démo !

CSL Sécurisation n’est pas seulement un logiciel, c’est un scanner de vulnérabilités pensé pour anticiper les menaces avant qu’elles ne soient exploitées par un attaquant. En identifiant les CVE, en évaluant leur criticité et en proposant des solutions concrètes, il offre à vos équipes un outil fiable et souverain pour protéger vos cibles les plus sensibles.

Que vous soyez une collectivité, une entreprise industrielle ou un acteur de la défense, notre scanner CSL Sécurisation s’adapte à vos besoins et vous aide à garder une longueur d’avance face aux menaces cyber.

👉 Découvrez par vous-même son efficacité : demandez dès maintenant une démonstration personnalisée de notre logiciel.

Les autres avantages de notre logiciel cyber

Réaliser un suivi de son contrat de maintenance

Avec CSL Sécurisation, le suivi des opérations de maintenance devient simple et totalement mesurable. L’outil permet d’identifier très rapidement les actions qui ont été effectuées par le mainteneur sur l’infrastructure (mise à jour des équipements, changement de version des logiciels, traitement des vulnérabilités..). Avec notre scanner, il devient facile de maitriser l’évolution de l’infrastructure.

Une base de données mise à jour régulièrement

La puissance de CSL Sécurisation repose également sur sa base de données constamment mise à jour. Elle s’appuie sur des sources de référence comme le NIST, le CERT, ainsi que les éditeurs et constructeurs d’équipements. Grâce à cette méthode, l’outil identifie rapidement les nouvelles vulnérabilités et fournit un résultat fiable et exploitable.

CSL Sécurisation permet ainsi aux organisations de garder une véritable longueur d’avance face aux cybermenaces. Cette veille continue garantit une analyse des vulnérabilités toujours pertinente et adaptée à l’évolution rapide du paysage cyber.

Découvrez notre autre logiciel, CSL Autocrypt...

CSL Autocrypt est un logiciel développé par notre société et dédié à la gestion des certificats. Il permet d’assurer l’authentification des équipements, le chiffrement des échanges et la confidentialité des données sensibles.

Conçu pour simplifier vos processus, il offre une gestion centralisée et automatisée du cycle de vie des certificats numériques : création, renouvellement, révocation, suppression et suivi d’expiration.

Foire aux questions

A qui s'adresse notre scanner de vulnérabilités ?

CSL Sécurisation s’adresse aux organisations opérant des systèmes sensibles, industriels ou stratégiques, pour lesquelles la détection rapide des vulnérabilités est essentielle. Notre scanner est adapté aux environnements industriels, aux infrastructures de transport, aux systèmes de sûreté (contrôle d’accès, vidéosurveillance, VMS), aux architectures 5G et IoT ainsi qu’aux collectivités territoriales. Il intervient également dans des secteurs à forts enjeux comme le nucléaire et la cyberdéfense, en permettant l’identification des vulnérabilités sur des automates industriels, postes de supervision, équipements réseau et systèmes critiques. CSL Sécurisation répond ainsi aux besoins des structures souhaitant renforcer la maîtrise de leurs risques cyber dans des environnements exigeants.

L’outil nécessite-t-il des compétences spécifiques pour être exploité ?

Non. CSL Sécurisation a été conçu pour être simple à prendre en main et facilement exploitable par les équipes internes. Son interface intuitive et ses rapports clairs permettent d’identifier rapidement les vulnérabilités et de prioriser les actions sans nécessiter une expertise technique avancée. Il peut être utilisé de manière autonome ou avec l’accompagnement d’Aphelio selon les besoins.

Est-ce que CSL Sécurisation peut être complété par CSL Autocrypt ?

Oui, CSL Sécurisation peut être complété par CSL Autocrypt afin d’aller plus loin dans la gestion de la sécurité. Tandis que CSL Sécurisation identifie et suit les vulnérabilités des systèmes, CSL Autocrypt permet de gérer et superviser le cycle de vie des certificats numériques. Les deux solutions sont complémentaires pour renforcer la maîtrise globale des risques cyber.

Est-ce que CSL Sécurisation est référencé à l’UGAP ?

CSL Sécurisation est en effet référencé à l’UGAP, ce qui facilite son acquisition pour les organismes publics et les collectivités. Ce référencement permet un processus d’achat simplifié et sécurisé, en conformité avec les procédures de commande publique.